Unsichtbare Schlachten: Fünf Spionageoperationen, die unsere Welt geformt haben

Ich möchte Ihnen von fünf Geschichten erzählen. Sie stehen nicht in den offiziellen Chroniken der Diplomatie, sondern in ihren verborgenen Fußnoten. Sie handeln von Operationen, die in Schatten ausgetragen wurden, deren Nachwirkungen jedoch im hellen Licht der internationalen Politik bis heute sichtbar sind. Dies sind keine einfachen Abenteuergeschichten, sondern Berichte darüber, wie verdeckte Handlungen Vertrauen aushöhlen, Allianzen verformen und die sehr Regeln definieren, nach denen Staaten im Geheimen miteinander kämpfen. Lassen Sie uns mit einer Gruppe junger Männer in Cambridge beginnen, deren Idealismus die Atlantikbrücke erschütterte.

Ihr Verrat war nicht dem Geld geschuldet, sondern einer Überzeugung. Während Großbritannien in den 1930er und 40er Jahren seinen heldenhaften Kampf gegen den Faschismus führte, sahen diese brillanten jungen Männer aus den besten Familien – Burgess, Maclean, Philby, Blunt und Cairncross – im sowjetischen Kommunismus die einzige wahrhaft progressive Kraft der Zukunft. Ihre Einschleusung in die höchsten Ebenen des britischen Establishments, bis in den Geheimdienst MI6 und das Außenministerium hinein, war ein beispielloser Coup. Sie lieferten nicht nur Pläne und Namen. Sie übergaben das gesamte strategische Denken des Westens. Jede Debatte im Kriegskabinett, jede Analyse der amerikanischen Absichten, jede Schwäche in der frühen NATO-Struktur wurde nach Moskau weitergeleitet.

Die unmittelbaren Folgen waren militärisch verheerend, aber die langfristige Prägung lag auf einer anderen Ebene. Als das volle Ausmaß des Verrats nach und nach ans Licht kam, zersprang etwas im transatlantischen Bündnis. Das besondere Vertrauen zwischen London und Washington, das auf gemeinsamer Sprache und Kultur beruhte, bekam einen bleibenden Riss. Jedes zukünftige Geheimnis wurde mit einem Vorbehalt geteilt. Die Amerikaner führten strenge Background-Checks sogar für ihre engsten Verbündeten ein. Diese Fünf schufen ein Paradigma des Misstrauens, das den Kalten Krieg prägte. Sie bewiesen, dass die größte Gefahr nicht immer von außen kommen muss, sondern aus dem Herzen des eigenen Salons.

Während der Westen mit innerem Verrat beschäftigt war, probte er in einem fernen Land eine neue Form der Machtausübung. Der Iran im Jahr 1953 war eine konstitutionelle Monarchie, angeführt von Premierminister Mohammad Mossadegh, einem populären Nationalisten. Seine Verstaatlichung der iranischen Ölindustrie, die bisher von der britischen Anglo-Iranian Oil Company kontrolliert wurde, war ein Akt postkolonialer Selbstbestimmung. Für London und Washington war es eine inakzeptable Herausforderung. Die Antwort war Operation Ajax, eine verdeckte CIA-Mission, die weniger mit klassischer Spionage als mit subversiver Politik zu tun hatte. Mit Bestechungsgeldern, gefälschten Zeitungen, geschürten Unruhen und der Kooptierung von Teilen des iranischen Militärs inszenierten die Agenten einen Staatsstreich.

Mossadegh wurde gestürzt, der Schah kehrte mit diktatorischer Macht zurück, und das westliche Ölinteresse wurde gesichert. Der kurzfristige Sieg schien vollständig. Doch was gepflanzt wurde, war ein Samen, der erst Jahrzehnte später seine volle, bittere Frucht tragen sollte. Die Iraner erlebten die Ereignisse von 1953 nicht als internen Konflikt, sondern als ausländischen Diebstahl ihrer Demokratie. Diese Erzählung von westlicher Heuchelei und imperialer Manipulation nährte einen unterirdischen Strom der Wut. Sie wurde zum Gründungsmythos der Islamischen Revolution von 1979. Jede spätere Verhandlung, jede diplomatische Geste des Westens wird seitdem durch die Linse von Ajax betrachtet. Die Operation war ein Lehrstück in den unvorhergesehenen Konsequenzen geheimer Einmischung. Man kann einen Premierminister an einem Wochenende stürzen, aber man stürzt damit nicht seine Ideen. Stattdessen vertreibt man sie in die Katakomben, wo sie härter und radikaler werden.

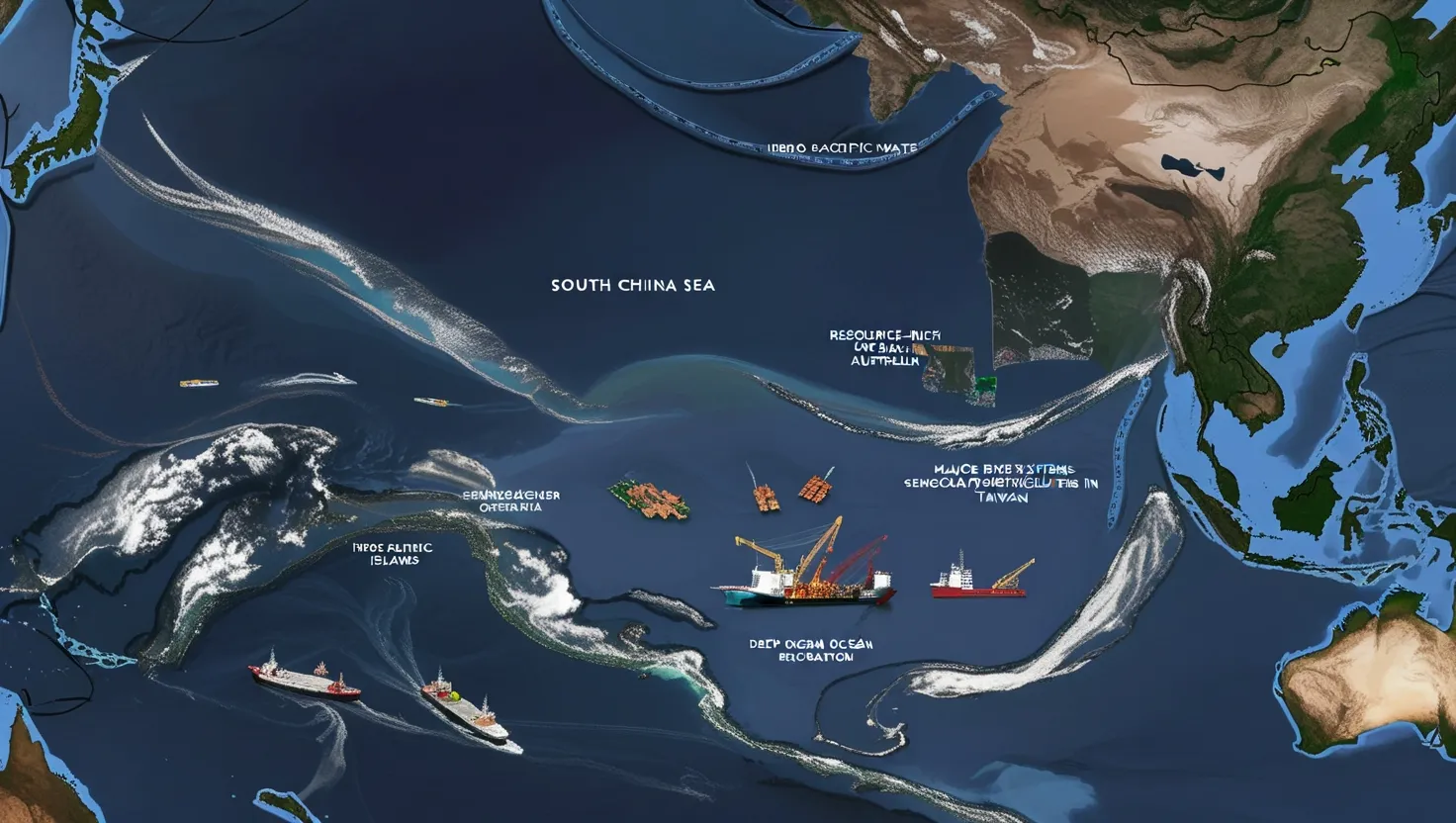

Wir springen ins 21. Jahrhundert, in eine Welt, die durch digitale Verbindungen neu vernetzt ist. Hier nahm die Spionage eine abstrakte, allgegenwärtige Form an. Das NSA-Programm PRISM, enthüllt von Edward Snowden im Jahr 2013, war keine Operation gegen einen einzelnen Feind. Es war die infrastrukturelle Umarmung des globalen Datenflusses. Die Vorstellung, dass eine ausländische Nachrichtendienststelle nahezu ungehindert auf die Server amerikanischer Technologiegiganten zugreifen konnte, um E-Mails, Chats und Suchanfragen von Millionen Bürgern auf der ganzen Welt zu sammeln, war ein epistemischer Bruch.

Die diplomatischen Wellen schlugen hoch. Bundeskanzlerin Merkel, deren Handy abgehört worden sein soll, sprach von tiefem Misstrauen. Das transatlantische Verhältnis erreichte einen Tiefpunkt. Doch die wirkliche Prägung fand im Bereich der Normen und Gesetze statt. PRISM funktionierte als globaler Weckruf. Plötzlich wurde Datensouveränität zu einem zentralen außenpolitischen Ziel, insbesondere für Europa. Die unsichtbaren Datenströme wurden zu einer Frage der nationalen Sicherheit. Die Folge war ein regulatorischer Tsunami: die Europäische Datenschutzgrundverordnung, strengere lokale Speichervorschriften, die Aberkennung des Privacy-Shield-Abkommens. Snowdens Enthüllungen verwandelten das Internet von einem vermeintlich globalen, neutralen Raum in ein territorial umkämpftes Gebiet. Die Spielregeln für das digitale Zeitalter wurden in Reaktion auf diese eine Spionageoperation neu geschrieben.

Doch die digitale Welt bietet nicht nur neue Ziele, sondern auch neue Waffen. Der SolarWinds-Hack, der Ende 2020 bekannt wurde, markierte eine weitere Eskalation. Hier handelte es sich nicht um das Abfangen von Kommunikation oder das Stehlen von Dateien. Bei diesem Angriff, der russischen Hackern zugeschrieben wird, wurde die Lieferkette einer allgegenwärtigen Softwarekomponente kompromittiert. Durch die Infektion eines legitimen Software-Updates von SolarWinds konnten sich die Angreifer in die Netzwerke von mindestens neun US-Bundesbehörden und hunderten privaten Unternehmen einschleichen. Es war, als hätte man die öffentliche Wasserversorgung vergiftet, um selektiv in einzelne Häuser einzudringen.

SolarWinds demonstrierte eine schockierende neue Realität: die Verwundbarkeit der vernetzten Gesellschaft selbst. Der Angriff zielte nicht auf Geheimnisse eines einzelnen Ministers, sondern auf die integrität der digitalen Infrastruktur, auf der moderne Regierungen und Volkswirtschaften aufbauen. Die Antworten waren ebenso neuartig. Statt stillschweigender Diplomatie oder symbolischer Ausweisungen sah die Biden-Administration dies als einen destabilisierenden Akt, der eine klare Grenzziehung erforderte. Es folgten umfangreiche Sanktionen gegen russische Einrichtungen und die offizielle Nennung des GRU als Urheber. SolarWinds etablierte eine rote Linie für Cyber-Operationen und zeigte, dass Angriffe auf kritische Infrastruktur, auch wenn sie verdeckt bleiben, jetzt offene politische und wirtschaftliche Konsequenzen haben.

Während die Welt ihre Aufmerksamkeit auf Bits und Bytes richtete, erinnerte uns eine andere Einheit an die brutale, physische Wirklichkeit der Spionage. Die Einheit 29155 des russischen Militärgeheimdienstes GRU soll kein Wissen sammeln, sondern Unordnung säen. Ihre mutmaßlichen Operationen – die Vergiftung von Sergei Skripal in Salisbury mit Nowitschok im Jahr 2018, der versuchte Anschlag auf den Emigranten und Aktivisten Alexei Nawalny – folgen einer anderen, archaischen Logik. Es handelt sich um gewalttätige Performances, die Abschreckung und Angst verbreiten sollen. Sie senden eine Botschaft an jeden potenziellen Überläufer oder Dissidenten: Wir können euch überall erreichen, und wir werden es mit einer grausamen, unübersehbaren Theatralik tun.

Die internationale Reaktion darauf war bemerkenswert einheitlich und öffentlich. Es war keine Kaskade undichter Geheimnisse, sondern eine koordinierte Welle diplomatischer Ausweisungen von russischen Beamten aus über 20 Ländern. Dies war kein Schattenkrieg mehr, sondern ein kollektiver, sichtbarer Akt der Grenzziehung. Die Operationen der Einheit 29155 führten zu einer Neuausrichtung der Werkzeuge, die dem Westen zur Verfügung stehen. Sie beschleunigten die Entwicklung und Anwendung gezielter, personalisierter Sanktionsmechanismen wie den Magnizky Act, die direkt gegen verantwortliche Individuen und ihre Finanznetzwerke gerichtet sind. Die Rückkehr zu gewalttätiger Spionage erzwang eine entsprechende Verfeinerung der öffentlichen Vergeltung.

Was verbindet diese fünf Episoden, die sich über ein Jahrhundert erstrecken? Sie alle handeln von der ständigen Neuverhandlung eines unsichtbaren Regelwerks. Jede dieser Operationen testete eine Grenze: die Grenze des Vertrauens zwischen Alliierten, die Grenze der akzeptablen Einmischung in souveräne Angelegenheiten, die Grenze zwischen Überwachung und Privatsphäre im digitalen Zeitalter, die Grenze eines cyber-physischen Angriffs und die Grenze der physischen Gewalt auf fremdem Boden. Im Nachgang jeder Operation wurden die Grenzen neu gezogen, manchmal durch schroffe diplomatische Konfrontation, manchmal durch neue Gesetze, oft durch ein stillschweigendes, aber verändertes Verständnis dessen, was möglich und was erlaubt ist.

Spionage ist das dunkle Doppel der Diplomatie. Während Diplomatie offen über Regeln verhandelt, testet Spionage sie im Verborgenen, dehnt sie aus und bricht sie. Die Cambridge Five zeigten, dass ideologischer Verrat eine Allianz an ihrer empfindlichsten Stelle treffen kann. Operation Ajax lehrte, dass ein kurzfristiger geheimer Sieg eine Generationen währende Feindschaft erzeugen kann. PRISM offenbarte, dass die Überwachungsmacht des 21. Jahrhunderts nach neuen sozialen Verträgen verlangt. SolarWinds bewies, dass ein digitaler Angriff die gesamte Gesellschaft als Geisel nehmen kann. Die Einheit 29155 erinnerte daran, dass der staatlich sanktionierte Mord niemals vollständig aus der Trickkiste verschwindet.

Diese Schattenoperationen prägen unsere Welt nicht, weil sie so geheim sind, sondern weil sie irgendwann ans Licht kommen. Ihre wahre Macht entfaltet sich in der Enthüllung, in der politischen Erschütterung, im anschließenden Ringen um neue Normen. Sie formen die globale Beziehung, indem sie ständig die fundamentalen Fragen neu stellen: Wem können wir vertrauen? Wo endet unsere Souveränität? Wie schützen wir uns, ohne zu werden wie die, die wir fürchten? Die Antworten auf diese Fragen, mühsam ausgehandelt in den Folgen jedes Skandals, sind das wahre Vermächtnis der unsichtbaren Schlachten. Sie schreiben die geheime Verfassung unserer internationalen Ordnung.